当设备处于待机状态时,攻击者可通过芯片内置的麦克风,悄无声息地窃听周围对话,被侵入者的每一句私语都可能被恶意偷听。

不仅如此,攻击者还能获取包括联系人列表、通话记录以及当前播放的媒体信息等敏感数据。

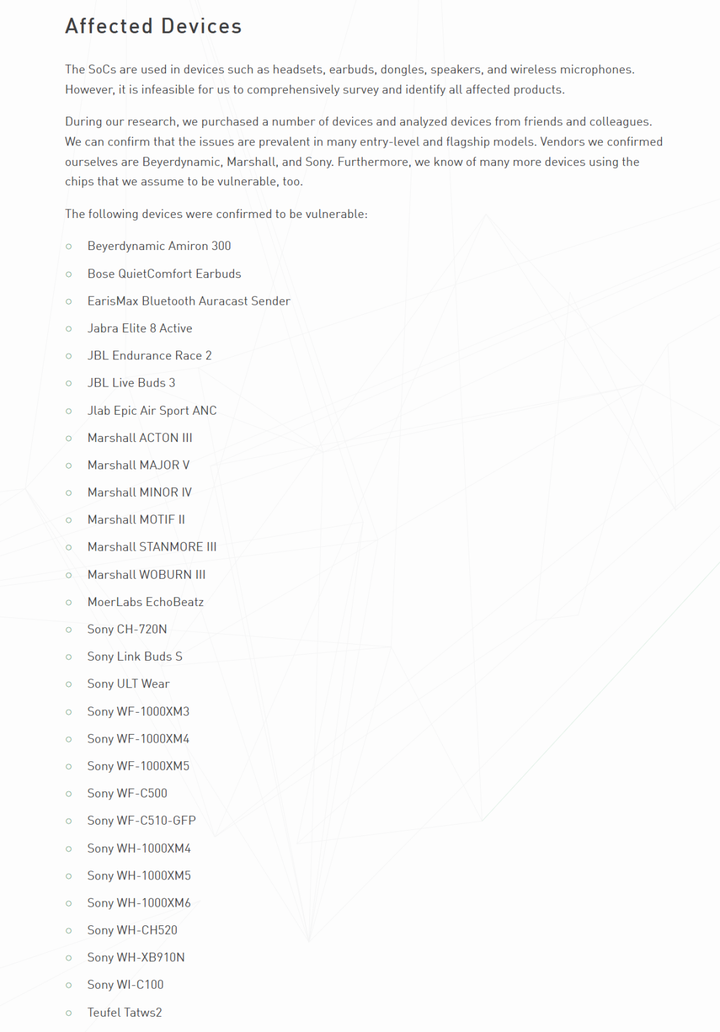

ERNW 发布的报告显示,此次的安全漏洞问题至少影响了知名品牌厂商出品的 29 款音频设备,其中不乏Sony、Marshall 等传统音频大厂。

仅Sony就有 14 款产品受影响,包括热门的 WF - 1000XM3/4/5、WH - 1000XM4/5/6 等;Marshall 6 款音箱受影响,如 Acton III、Stanmore III 等。

然而,补丁何时能推送至终端用户设备,完全取决于各品牌厂商的行动速度。这就好比一场接力赛,上游厂商跑完了第一棒,后续传递到用户手中的速度却参差不齐,这期间用户的设备依然暴露在风险之下。

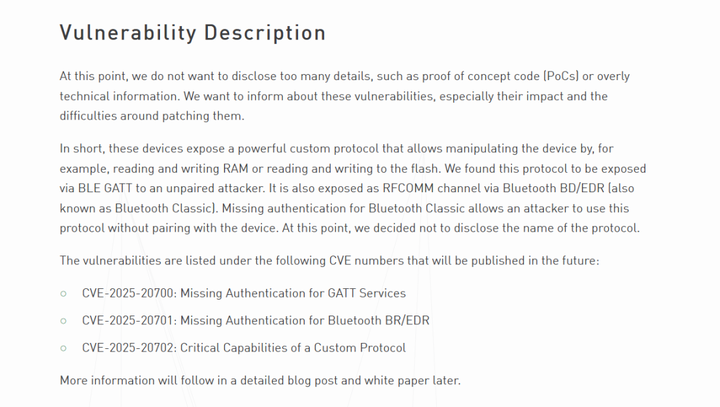

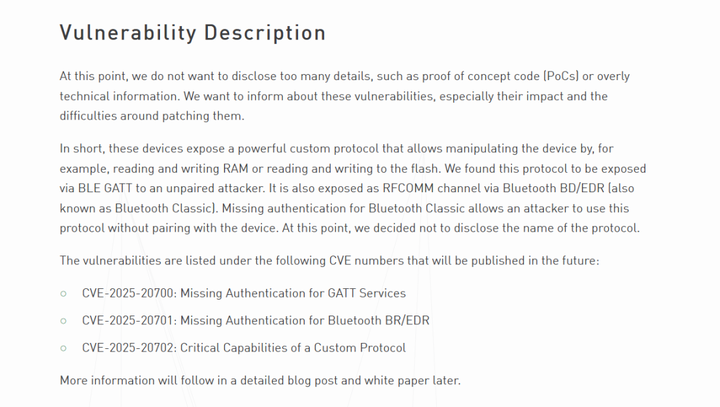

ERNW 发布的报告指出,此漏洞的直接导火索是相关产品缺失完善的身份、协议验证机制,使侵略者能够轻易突破防线,肆意窥探隐私。

此次蓝牙芯片安全漏洞事件,让整个行业都意识到,在智能设备普及的今天,芯片的全生命周期安全重要性愈发凸显。

在智能设备频繁交互、数据时刻流动的当下,安全芯片以其独特的防护机制,成为抵御数据泄露风险的关键力量,也正是因为此次蓝牙芯片安全漏洞事件的冲击,才让我们更有必要深入探究安全芯片究竟如何发挥作用,守护我们的隐私防线。

安全芯片不是 “多余的配件”而是 “数据的保险柜”

如果传递过程中没有保护,就像把文件敞着放在路边,谁都能随手翻看。

普通芯片的设计往往更侧重 “传递效率”,比如让蓝牙连接更快、更稳定,却可能在 “防盗” 上打了折扣 —— 这也是这次蓝牙芯片漏洞的核心问题:数据传输和存储的环节缺乏足够的安全防护,给了侵入者可乘之机。

安全芯片的存在,恰恰是为了补上这个缺口。它不像普通芯片那样 “什么都管”,而是专注于一件事:给敏感数据 “上锁”。

如果说普通芯片是家里的开放式书架,那安全芯片就是带密码锁的保险柜 —— 所有涉及隐私的数据,比如蓝牙通信的密钥、用户的身份信息,都会先 “放进保险柜”,只有经过严格验证的 “合法使用者”(比如你的手机或官方程序)才能接触到。

从蓝牙芯片漏洞看安全芯片:它为何能守住我们的隐私防线?

普通芯片的安全模块往往是依附于主芯片运行的软件或小型硬件单元,一旦主芯片出现漏洞或在代码中缺失验证机制,安全模块的防护效果就会大打折扣。

而安全芯片凭借其独立的架构和深度防护机制,在抵御攻击时展现出更强的可靠性和稳定性。

安全芯片本质上是一个 “独立的安全单元”,它有自己的处理器、内存和加密模块,与设备的主芯片物理隔离。

这意味着,即使主芯片因为漏洞被侵入者控制,安全芯片里的密钥和敏感数据也不会受到影响。

由于安全芯片已经具备了成熟的加密和认证机制,开发者无需从头构建复杂的安全体系,只需调用芯片的接口和协议,就能为产品快速搭建起安全框架,把加密交给这个“专业管家”,就能高效且稳定地守护数据安全。

这不仅节省了开发时间和成本,还降低了因安全设计缺陷导致漏洞的风险,让开发者可以将更多精力投入到产品核心功能的优化上,同时也让用户能更快用上更安全的智能设备。

芯耀

芯耀

153

153

关于珈港