为什么传统加密方式不够用?

尤其是在物联网场景中,设备数量庞大且分布分散,从智能手表到工业控制器,任何一个设备被破解,都可能成为攻击者渗透整个系统的突破口。

而 PUF 的出现,为这个难题提供了更优的解决方案。它不是预先存在芯片里的 “钥匙”,而是芯片本身的物理特性 —— 就像人的指纹,不需要刻意 “存储”,却永远属于这颗芯片。当我们需要验证芯片身份时,只需给它一个特定的 “提问”( 挑战),比如输入一串随机数字,芯片就会根据自身的物理差异,输出一个唯一的 “回答”(响应)。同一颗芯片,面对相同的 “提问”,每次给出的 “回答” 都一样;但换另一颗芯片,哪怕型号完全相同,面对同样的 “提问”,“回答” 也绝不会重复。这种 “挑战 - 响应” 机制,就成了芯片独一无二的身份凭证。

PUF:让芯片自带 “天生的密钥”

世界上没有两片完全相同的树叶,同样,即使是同一批次、同一工艺生产的芯片,其内部晶体管的尺寸、导电性能等微观特性也会因制造过程中的随机扰动(比如温度波动、材料纯度差异)产生微小差异。这些差异是天然存在、无法复制的,PUF 技术正是通过特定电路设计,将这些物理差异 “翻译” 成一串唯一的数字序列(类似指纹),作为芯片的 “天然密钥”。

更关键的是,PUF 的 “指纹” 是 “造” 出来的,不是 “写” 进去的。芯片在生产时,这些物理差异是自然形成的,没有任何人能精确控制或复制。就算有人拿到一颗芯片,想通过逆向工程仿制出一模一样的 PUF 特性,也几乎不可能 —— 因为制造过程中的微小扰动(比如温度波动、材料纯度的细微差别)是随机的,无法复现。

PUF具备以下优势:

不可克隆:即使攻击者拿到芯片设计图纸,也无法复制另一颗具有相同 PUF 特征的芯片,因为制造过程的随机性无法复现;

无需存储:密钥不会被提前写入存储单元,而是在需要时通过 PUF 电路 “实时生成”,从源头避免了密钥被窃取的风险;

抗物理攻击:即使芯片被物理拆解,也无法通过逆向工程获取 PUF 特征,因为它依赖的是芯片内部的物理特性,而非静态数据。

PUF如何在实际应用中发挥作用?

理论上,所有SRAM存储单元的构造应完全一致,但由于制造工艺的物理限制,这些看似相同的单元实际上存在细微差异。 这些细微差异在初始上电或复位时,会导致不同存储单元的初始状态存在差异,使得每个SRAM单元拥有独一无二的初始数据状态。 这些初始数据状态就如同芯片与生俱来的“胎记”,构成了PUF身份认证的原始依据。

这些初始数据状态经过进一步的算法处理和逻辑运算,会被转化为更加稳定且具有高安全性的特征数据。通过算法处理后的特征数据,会被融入到芯片的实际运行体系中。

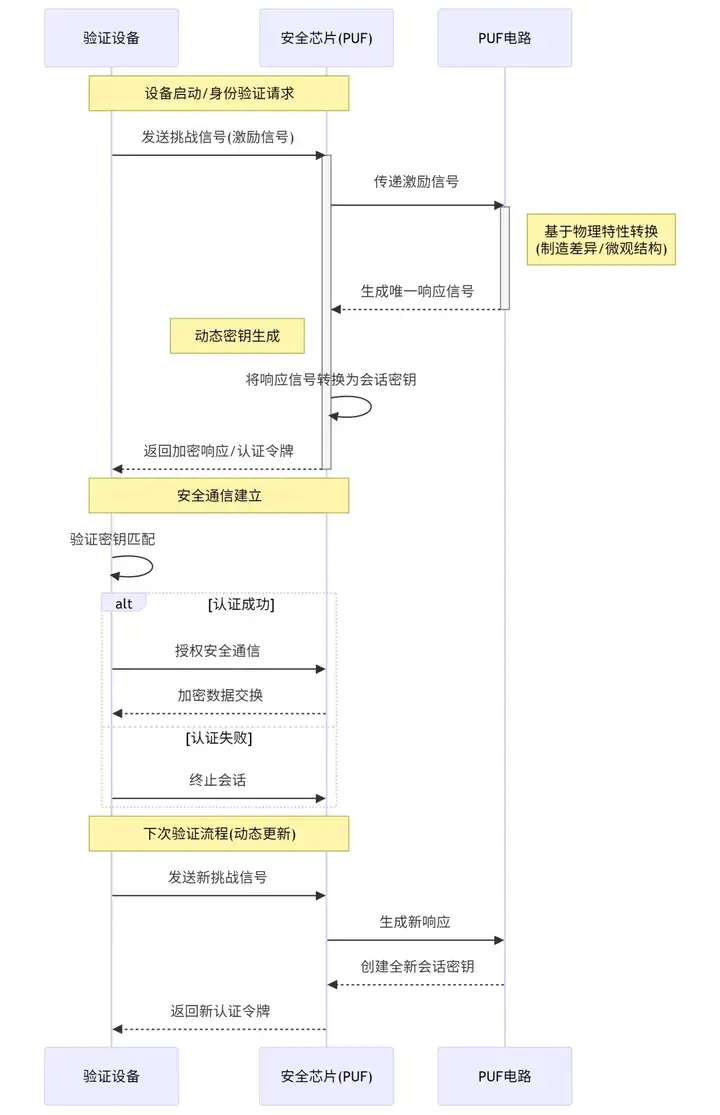

在实际应用中,当设备启动或需要进行身份验证时,PUF电路便开始工作,基于芯片的物理特性实时生成密钥,用于加密通信、身份认证等操作。这个实时生成的密钥就像芯片的专属密码,只有匹配正确才能解锁安全通信。而且,由于每次生成的密钥都基于芯片物理特性的动态响应,即使攻击者截取了一次通信中的密钥,也无法用于下一次验证,极大提升了设备身份认证和数据传输的安全性。

此外,PUF技术还具备高度的灵活性和适应性,能根据芯片应用场景和安全需求进行定制化设计,无论是对安全要求极高的金融IC卡,还是资源受限的超低功耗物联网设备,都能提供恰到好处的安全防护。

珈港科技的 JC100 系列安全芯片正是 PUF 技术在实际应用中的典型代表,其深度融合了物理不可克隆功能与高效的加密算法,在保障芯片底层安全的同时,兼顾了物联网设备对低功耗、小型化的核心需求。

JC100 系列通过集成自主研发的 PUF 电路模块,使得芯片在开机初始化阶段即可动态生成密钥,无需额外的存储单元来保存密钥信息,从根源上杜绝了传统密钥存储易被窃取、篡改的风险。无论是在智能家居设备的身份认证还是在工业物联网传感器的数据加密传输场景中,JC100 都能凭借其内置的 PUF 技术,为设备间的每一次交互提供实时、可靠的安全保障。

关于珈港

珈港科技是科创板首批上市、国际领先的红外芯片企业睿创微纳旗下的安全芯片专业子公司,是国密SM2算法的第一发明人单位。

珈港科技总部位于山东烟台,在武汉、北京和深圳设有全资子公司。 依托国际一流水平的片上资产保护、密码算法和安全认证技术,珈港科技自主研发了一系列的安全MCU、安全SoC、物联网操作系统及云中间件等产品,为国内外客户提供先进的智能家居、工业控制和物联网解决方案。

芯耀

芯耀

1774

1774